Cyber Security - Made Easy

Lange Zeit wurden Infrastruktur- und Industrieanwendungen von Cyber-Angriffen verschont, aber das hat sich dramatisch geändert. Cyber-Bedrohungen haben weltweit zugenommen und viele Attacken richten sich speziell auf industrielle Anwendungen. Westermo empfiehlt daher eine angemessene und moderne Netzwerksicherheit in jedem Infrastruktur- und industriellen Datenkommunikationsnetzwerk anzuwenden. WeConfig wurde entwickelt, um einen wirksamen Schutz gegen Cyber-Angriffe zu ermöglichen. WeConfig kann eine Sicherheitsanalyse durchführen und Optimierungen vorschlagen. Dazu lässt sich die systemweite Sicherheitskonfiguration schnell und einfach anwenden.

Eigenschaften:

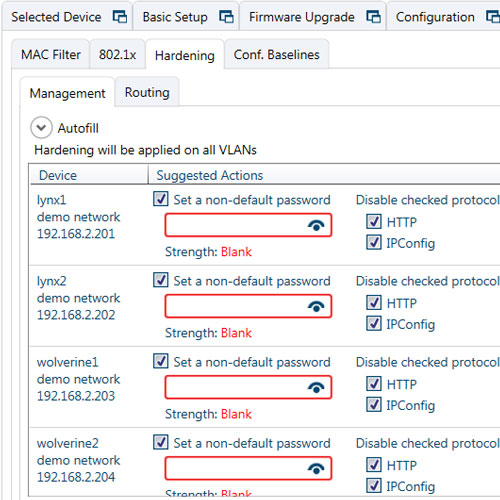

- Setzen Sie MAC-Filter systemweit ein

- Ändern Sie Kennwörter systemweit; Kennwortstärkeanalysator

- Härten Sie Ihr Netzwerk indem Sie die Angriffsfläche auf den Switch minimieren

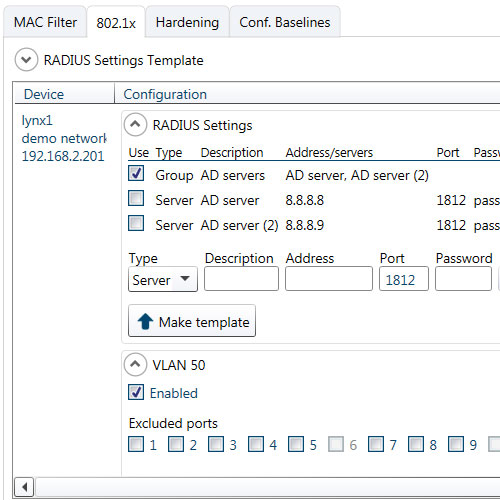

- Systemweite 802.1x-Konfiguration

- Konfigurationsdatei mit Baseline vergleichen

- CPU-Bandbreiten- Limits setzen

- Bandbreiten- Limits pro Port

- Unbenutzte Ports deaktivieren

- Passwortschutz von Projektdateien

- Bereitstellung der MD5-Signatur zu dynamischen Routerprotokollen

- Port-Up / Down-Traps einstellen

Verbesserte Cyber Sicherheit mit WeConfig

Remote-Sicherheitsmanagement spart bei Electricity North West über 600 Arbeitsstunden.

zur Story

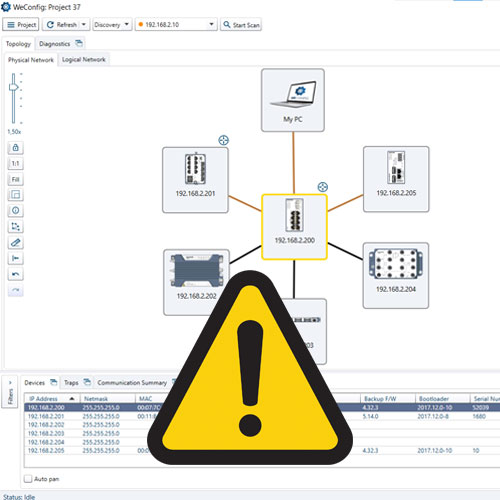

One-Click Netzwerkscan

WeConfig kann alle Switche in einem Netzwerk erreichen und nach Schwachstellen scannen. Simple Faktoren wie das Default Passwort des Switches nicht ändern, oder unsichere Protokolle verwenden, können Risiken bergen. Der WeConfig Sicherheitsscan hebt Schwachstellen vor und bietet Lösungsvorschläge. Sie können automatisch eine systemweite Sicherheitskonfiguration schnell und einfach anwenden.

WeConfig leitet Sie zu einem sicheren System

Zeitmangel und Wissensmangel sind übliche Gründe für das Ignorieren von unsicheren Netzwerkkonfigurationen und potentiellen Risiken. WeConfig kann jedoch eine systemweite Konfiguration für erhöhte Sicherheit schnell und einfach ermöglichen. Kein WeConfig Anwender muss auf eine sicheren Konfiguration wegen Zeit- oder Wissensmangel verzichten.

Sehen Sie automatisch, Änderungen der Konfiguration

WeConfig bietet eine grundlegende Konfigurationsfunktion, die Warnmeldungen erzeugt, sobald Veränderungen an den Netzwerkeinstellungen vorgenommen wurden. Veränderungen aufspüren ist der erste Schritt in der Erkennung von Eingriffen und das Verhindern von einem Vollangriff auf das Netzwerk. Diese Veränderungen können klein sein, so wie Veränderungen in einer Firewallregel, ein hinzugefügter Port in einem VLAN oder ein geöffnetes unsicheres Konfigurationsprotokoll. Keine unautorisierte Veränderung entkommt WeConfig.

Holen Sie sich WeConfig

Registrieren Sie sich hier für den Download der neuesten Version von WeConfig

WeConfig Datenblatt

Download zum WeConfig Datenblatt für eine kurze Übersicht zu Funktionen und Vorteilen

WeConfig user guide

This comprehensive guide covers all WeConfig functions.

Carl de Bruin

International sales

Bitte nutzen Sie für Supportanfragen unser Support Formular